Progetto C3T-Awareness

I virus

COS’È UN VIRUS INFORMATICO

Un virus informatico non è nient’altro che un semplice piccolo programma, un frammento di codice progettato e scritto per riprodursi e diffondersi daun sistema informatico ad un

altro all’insaputa dell’utente, quindi senza la sua autorizzazione.

Proprio come un virus biologico (che sfrutta il sistema di riproduzione delle cellule del corpo umano per riprodursi) un virus informatico sfrutta le risorse di un computer.

I virus sono un caso specifico di malware che evidenziano comportamenti caratteristici e differenti da altri tipi di malware.

TIPOLOGIE

Esistono due macro tipologie di virus:

- quelli cosiddetti ITW (In the Wild), ovvero in libera circolazione nella rete telematica mondiale (Internet);

- quelli da laboratorio (zoo virus), che esistono esclusivamente all’interno di laboratori di ricerca in reti isolate e sorvegliate.

COMPONENTI

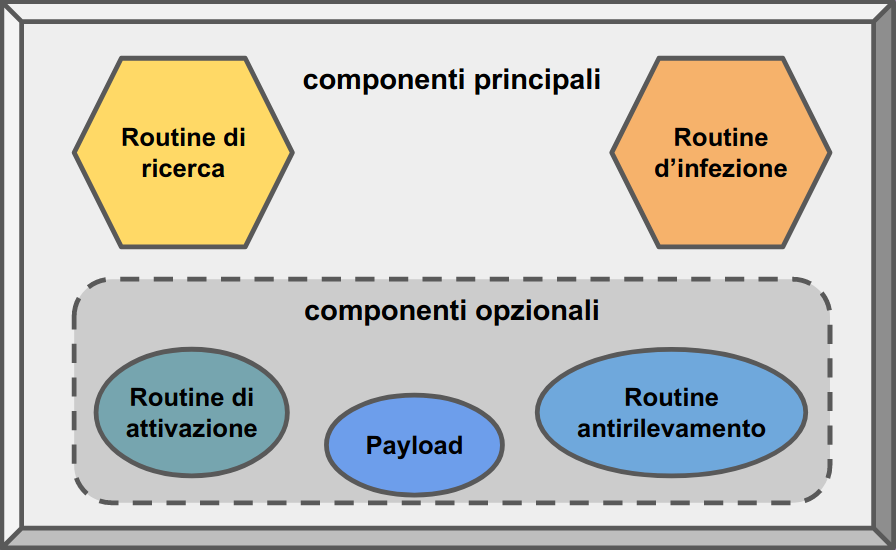

Generalmente i virus sonocostituiti da 2 componenti principali e 3 componenti opzionali.

- Routine di ricerca (principale). Si occupa della lettura dei dischi rigidi di memorizzazione alla ricerca di un determinato obbiettivo.

- Es. : i file creati con un certo applicativo (Word, Excel, etc.).

- Es. : il boot sector (settore di avvio) dello stesso disco rigido utilizzato per l’avvio del sistema.

- Routine d’infezione (principale).

- Entra in azione al termine della routine di ricerca.

- Ha l’obbiettivo di iniziare il processo d’infezione del target precedentemente identificato.

- La discrezione di tale processo è vitale per la diffusione del virus stesso.

- La sopravvivenza del virus è strettamente legata alla sua capacità di saper rimanere occultato il più a lungo possibile.

- Routine di attivazione (opzionale).

- Ha il compito di indicare al virus il momento più idoneo al lancio dell’attacco.

- Eventi di attivazione tipici possono essere costituiti da date o accadimenti significativi.

- Payload (opzionale). Viene attivato dalla routine di attivazione e consiste nelle tipiche azioni eseguite dal virus:

- cancellazione di file;

- formattazione di hard disk;

- disattivazione di tasti sulla tastiera;

- visualizzazione di messaggi a video.

- Routine antirilevamento (opzionale).

- Ha il compito di impedire o rendere più difficoltosa la rilevazione del virus.

- Le routine antirilevamento più sofisticate si caricano nella RAM del computer e tentano di ingannare i software antivirus che si occupano dell’esame del disco.

METODOLOGIE PER LA TRASMISSIONE

- Non potendo contare sulla collaborazione volontaria degli utenti, i virus sono dotati di metodologie di auto-caricamento operanti all’insaputa dell’utente.

- I virus si classificano in 3 categorie in base al sistema di propagazione:

- Virus di boot: agiscono sul settore di avvio del disco di sistema prendendone il controllo ogni qual volta si procede al suo avvio.

- Virus di file: agiscono solo su file eseguibili provvedendo a trasmettersi ad ogni esecuzione del programma infetto.

- Macrovirus: usano le Macro (linguaggi di programmazione per definire operazioni ricorrenti) di un’applicazione infetta per diffondersi ed agire.

TIPOLOGIE DI INFEZIONI

- Infezioni diretta: viene infettato uno o più file ad ogni esecuzione dell’applicazione infetta.

- Se non si apre un documento infettato o non si carica un programma infettato il virus non può propagarsi.

- Infezione rapida: viene infettato qualsiasi file aperto da un programma infetto.

- Infezione lenta: il virus cerca di mascherare la sua presenza limitando l’infezione dei file a quelli appena creati o modificati dal programma.

- Infezione regolare: Il virus presenta un comportamento prudente come nel caso precedente ma limita ulteriormente la sua aggressività, procedendo pertanto all’infezione casuale e occasionale dei file.

- Infezione residente in memoria: il virus si auto-carica nella memoria RAM del computer e rimane nascosto in attesa di attivarsi.